Przewiduje się, że do 2020 r. istniało będzie ponad 50 miliardów urządzeń podłączonych do internetu; każde z tych podłączonych urządzeń stwarza jednak potencjalne ryzyko naruszeń bezpieczeństwa – a zatem problemu, który oddziałuje na podmioty gospodarcze bez względu na wielkość, od małych i średnich firm po duże przedsiębiorstwa!

naruszeń związanych było z naruszeniem danych uwierzytelniających

W przypadku 54% luk w zabezpieczeniach aplikacji internetowych istnieją publicznie dostępne eksploity

wzrost liczby wariantów złośliwego oprogramowania atakującego urządzenia internetu rzeczy (IoT)

owykorzystanych luk w zabezpieczeniach będą stanowiły luki, które były znane zespołom ds. bezpieczeństwa od co najmniej roku (do 2021 r.)2

naruszeń wykorzystuje skradzione lub słabe hasła

2 Źródło: Gartner, Dale Gardner, 2018 Security Summit

ODKRYJ TĘ OKAZJĘ

Oto prosta strategia, która pomoże Ci poznać aktualną sytuację Twoich klientów pod względem bezpieczeństwa, dzięki czemu łatwiej będzie Ci pozycjonować i sprzedawać Cisco Duo.

Jeśli odpowiedź na którekolwiek z powyższych pytań brzmi „nie”, jest to dla Ciebie szansa, aby porozmawiać na temat zabezpieczeń Cisco Duo.

POBIERZ KRÓTKI PRZEWODNIK

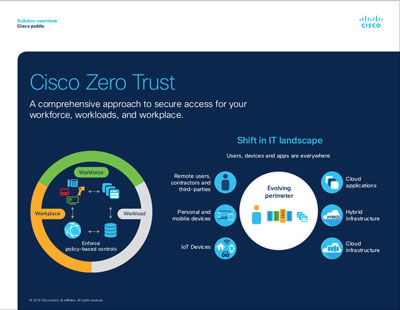

Zapobiegaj ryzykom

Zmniejsz ryzyko naruszenia bezpieczeństwa, zanim do niego dojdzie

Włącz opartą na ustalonych regułach kontrolę każdego żądania dostępu w środowisku korporacyjnym

Zwiększ widoczność

Zidentyfikuj ryzyko i oznaki naruszenia zaufania

Zobacz, kto i jakie urządzenie uzyskuje dostęp do aplikacji, obciążeń i sieci

Ogranicz powierzchnię ataku

Zatrzymuje naruszenia i hamuje tzw. ruch boczny jednostki atakującej

Podziel sieć i obciążenia na segmenty, egzekwując szczegółową kontrolę

Cisco Duo chroni organizacje, weryfikując tożsamość użytkowników i stan ich urządzeń zanim połączą się z pożądanymi aplikacjami, a przez to zmniejsza ryzyko naruszenia zanim do niego dojdzie.

Zobacz korzyści dla klientówUmożliwiając kontrolę każdego żądania dostępu zgodnie z ustalonymi regułami, Cisco Duo zapewnia lepszą widoczność i szczegółowy wgląd w to, kto i jakie urządzenie ma dostęp do sieci.

KLUCZOWE FUNKCJE Cisco Duo

DLACZEGO

- Zaufane punkty końcowe

- Bezpieczny dostęp zdalny

- Zaufany dostęp do aplikacji mobilnych poprzez Duo

CO

- Elastyczna kontrola dostępu oparta na regułach określonych dla poszczególnych grup

- Ujednolicona widoczność urządzeń

- Reguły oparte na rodzaju użytkowników

- Reguły oparte na rodzaju urządzeń

- Ocena phishingowa

JAK

- Uwierzytelnianie wieloskładnikowe

- Pojedyncze logowanie (SSO)

- Ochrona dowolnej aplikacji

- Ochrona wzajemnie połączonych aplikacji w chmurze

... a Cisco Duo obsługuje całe spektrum aplikacji roboczych

SKUTECZNIEJSZE ZAPOBIEGANIE

Ocenia warunki ryzyka, stan urządzenia oraz stan bezpieczeństwa przy każdej próbie dostępu

Cisco AMP

Wzmacnia ochronę przy użyciu najlepszego globalnego systemu informacji o zagrożeniach i automatycznie blokuje znane plikowe i bezplikowe złośliwe oprogramowanie.

SKUTECZNIEJSZE WYKRYWANIE

Blokuje dostęp z punktów końcowych, które nie spełniają określonych warunków ryzyka

Cisco AMP

Stale wykrywa ukryte zagrożenia, monitorując aktywność plików i jednocześnie umożliwiając Ci wyszukiwanie zaawansowane w punkcie końcowym

SKUTECZNIEJSZA REAKCJA

Podpowiada użytkownikom podjęcie odpowiednich działań w przypadku odmowy dostępu

Cisco AMP

Szybko powstrzymuje atak, izolując zainfekowany punkt końcowy i przyspieszając cykle działań naprawczych

ZAOFERUJ ROZSZERZONĄ OCHRONĘ Z

CISCO AMP

Szacuje się, że 70% naruszeń rozpoczyna się od punktów końcowych - laptopów, stacji roboczych, serwerów i urządzeń mobilnych.

Cisco Duo z AMP daje organizacji wgląd w to, jakie urządzenia łączą się z aplikacjami, zarówno w sieci, jak i w chmurze.

Cisco

AnyConnect

VPN TO NUMER-JEDEN WŚRÓD ZASTOSOWAŃ MFA

A THIRD OF ANYCONNECT CUSTOMERS ALREADY USE DUO

JEDNA TRZECIA KLIENTÓW ANYCONNECT KORZYSTA JUŻ Z DUO

Możesz rozszerzyć Cisco Duo, aby zabezpieczyć aplikacje lokalne i w chmurze wszelkiego rodzaju

BIBLIOTEKA ZASOBÓW

BIBLIOTEKA ZASOBÓW BIBLIOTEKA ZASOBÓW

Dbamy o oszczędność czasu i wydajność, dlatego zebraliśmy wszystkie powiązane zasoby w jednym miejscu... aby pomóc Ci w nauce, poznawaniu, pozycjonowaniu i sprzedaży Cisco Duo.